Co je to trojské koně a jak jej odstranit

Trojan (nebo trojský kůň) je škodlivý počítačový program, který slouží k infikování systému cílového počítače a způsobí na něm škodlivou aktivitu. Obvykle jsou tyto programy určeny pro krádež osobních informací, šíření jiných virů nebo prostě snížení výkonu počítače. Kromě toho jej mohou hackeři využití k získání neoprávněného vzdáleného přístupu k ohroženému počítači a takto infikovat soubory a poškodit systém. Jakmile se trojský kůň dostane do počítače, začne se před obětí schovávat. Trojské koně jsou velmi podobné běžným virům, a proto je velmi obtížné je odhalit. To je důvod, proč byste se měli spoléhat na renomovaný anti-spywarový program. Původně, trojské koně nebyly určeny k šíření se samy o sobě. Nicméně, novější verze mají další komponenty, které mohou umožnit jejich šíření. Činnost každého trojského koně závisí na záměrech jeho vývojáře.

Způsoby, které se používají pro infiltraci systému

Některé trojské koně jsou schopny množit se a infikovat systém bez vědomí uživatele. Ostatní musí být do počítače ručně nainstalovány jako jakýkoli jiný software. Ve skutečnosti existuje pět hlavních způsobů, které používají tito paraziti pro vstup do systému.

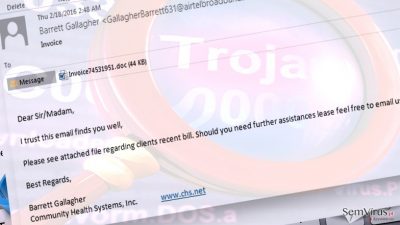

- Mnoho trojských koní se šíří pomocí e-mailových zpráv, sdílení souborů sítě a on-line chatů (například ICQ, AIM a IRC). Mohou přijít jako užitečné přílohy, rychlé zprávy, odkazy v e-mailech nebo doplňky peer-to-peer aplikací. Tyto trojské koně nemají podezřelé názvy a proto se jim podaří uživatele oklamat k jejich otevření. Jakmile uživatel takovou zprávu otevře, trojský kůň se tiše sám nainstaluje do systému.

- Některé trojské koně se mohou dostat do systému, zneužíváním zranitelnosti webového prohlížeče. Jejich autoři provozují nezabezpečené webové stránky naplněné škodlivým kódem nebo distribuují nebezpečné vyskakovací reklamy. Kdykoliv uživatel navštíví takovou stránku nebo klikne na takovou reklamu, škodlivé skripty okamžitě nainstalují parazita. Uživatel si nemůže všimnout ničeho podezřelého, protože hrozba nezobrazuje žádného průvodce instalací, upozornění nebo varování.

- Trojské koně se často instalují prostřednictvím jiných parazitů, jako jsou viry, červy, backdoors (zadní vrátka), nebo dokonce spyware. Dostanou se do systému bez souhlasu nebo vědomí uživatele a ovlivňují každého uživatele, který napadený počítač používá. Některé hrozby mohou být nainstalovány ručně uživately se zlými úmysly, kteří mají dostatečná oprávnění pro instalaci softwaru. Velmi malé množství trojských koní má schopnost šířit se využíváním vzdálených systémů s chybami v zabezpečení.

- Některé trojské koně jsou již integrovány do jednotlivých aplikací. Dokonce i legitimní programy mohou mít nezaznamenané funkce, jako je vzdálený přístup. Útočník potřebuje kontaktovat počítač na kterém je takový software nainstalovaný, aby okamžitě získal plný neoprávněný přístup k systému nebo převzal kontrolu nad určitým program.

Činnosti, které mohou být způsobené trojským koněm

Většina trojských koní může způsobit tyto činnosti:

- Infikovat, poškodit a přepsat soubory, nezbytné součásti systému a nainstalované aplikace. Mohou také zničit celý systém smazáním kritických souborů nebo formátováním pevných disků.

- Krást finanční údaje, jako jsou čísla kreditních karet, přihlašovací jména, hesla, cenné osobní dokumenty a jiné citlivé informace.

- Sledovat uživatele a každý jeho úhoz na klávesnici. Trojský kůň může také pořizovat screenshoty a iniciovat další aktivitu jako krádež konkrétních informací.

- Odeslát shromážděná data na předdefinovanou e-mailovou adresu, nahrát je na předem stanovený FTP server nebo je předávat prostřednictvím připojení k Internetu na pozadí vzdálenému hostiteli.

- Instalovat backdoor (zadní vrátka) nebo aktivovat vlastní komponenty a umožnit vzdálenému útočníkovi převzít kontrolu nad napadeným počítačem.

- Instalovat jiné nebezpečné parazity.

- Provádět Denial of Service (DoS) či jiné síťové útoky proti některým vzdáleným hostitelům nebo rozesílat nadměrné množství e-mailových zpráv a počítač zaplavit.

- Instalovat skrytý FTP server, který může být použit zlomyslnými osobami pro různé nezákonné účely.

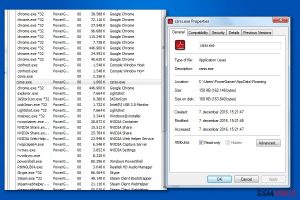

- Ukončit antivirus, anti-spyware a další bezpečnostní software. Trojský kůň může také zakázat základní systémové služby a zabránit standardním systémovým nástrojům v činnosti.

- Blokovat uživatelům přístup ke spolehlivým internetovým stránkám a zdrojům souvisejících s bezpečností.

- Zobrazovat nežádoucí reklamy a vyskakovací okna.

- Zhoršit připojení k internetu a rychlost počítače. Může také snížit bezpečnost systému a způsobit jeho nestabilitu.

Příklady trojských koní

Existují tisíce různých trojských koní. Následující příklady ukazují, jak škodlivé tyto hrozby mohou být.

Trojan.Cryptolocker je trojan, který se používá pro šíření velmi nebezpečných virů Cryptolocker a Cryptowall. Předpokládá se, že tento trojan může být také použit k distribuci jiného malwaru, jako jsou například nepoctivé anti-spywarové programy, backdoors (zadní vrátka) a podobné hrozby. Šíří se pomocí falešné bezpečnostní zprávy, která prohlašuje, že je počítač napaden možným virem. Když uživatel klepne na takovou zprávu, trojan vstoupí do systému a tiše nainstaluje ransomware. Kromě toho blokuje systém a zobrazuje falešné upozornění na ploše oběti. Tuto hrozbu si můžete také stáhnout do počítače jako užitečnou přílohu e-mailu nebo vyskakovací reklamu, která nabízí aktualizaci Java nebo Flash Player.

Trojan.ZeroAccess je další velmi nebezpečný trojský kůň, který je také známý jako max++. Všimněte si, že existuje mnoho verzí tohoto trojana a že všichny mají stejný cíl – ukrást osobní údaje uživatele. Pro dosažení tohoto cíle, zaznamenávají každý úhoz klávesnice a mohou také pořizovat screenshoty. Tento trojan se obvykle dostane do systému z různých internetových zdrojů, jako jsou nezabezpečené webové stránky nebo peer-to-peer sítě, a okamžitě zahájí svou činnost.

12Trojan.Win32.Krepper.ab je velmi nebezpečný a mimořádně destruktivní parazit, který může způsobit vážné problémy týkající se stability počítače. Obvykle se dostane do systému z nezabezpečených internetových zdrojů, sítí pro sdílení souborů a online chatů. Tše pracuje na pozadí a čeká na specifickou dobu, kdy zahájí svou činnost. V konkrétním dobu, může virus Krepper ovlivnit registr, smazat několik důležitých systémových složek a iniciovat další destruktivní činnosti. Parazit najde, ukončí a úplně vyřadí z činnosti běžící antivirový program, který je nainstalován na cílovém počítači. Kromě toho má trojan schopnost připojit se k různým škodlivým servrům a stahovat jiné škodlivé parazity.

Odstranění trojských koní a dalších hrozeb

Trojské koně fungují stejně jako v běžné počítačové viry, a proto by měly být odstraněny z počítače pomocí spolehlivého bezpečnostního softwaru. Nikdy byste se neměli pokoušet trojského koně odstranit z počítače ručně, protože to můžete vést k vážným problémům a poškození systému. S cílem získat schopnost správně zkontrolovat systém a najít všechny škodlivé komponenty, byste měli nainstalovat některý z následujících programů: SpyHunter, STOPzilla,Malwarebytes Anti Malware. Byly již testovány pro jejich schopnost odhalit různé trojské koně a jejich součásti.

Uvědomte si, že někdy dokonce i pokročilý odstraňovač spywaru může selhat při odstraňování určitého trojana. Každá z těchto hrozeb se neustále aktualizuje a někdy jsou tyto aktualizace přidány před tím, než si jich všimnou vývojáři anti-spywarových programů. Pokud se jednomu z těchto doporučených nástrojů nepodařilo opravit počítač, můžete vždy kontaktovat náš tým a požádat o radu.

Nejnovější viry přidané do databáze

Co je trojan Csrss.exe

Odstranění viru COM surrogate

Odebrání BlackMoon virus

Informace aktualizovány: 2016-04-26