Odstranit TeslaCrypt 4.2 (Návod k odstranení viru)

Návod na odstranění hrozby TeslaCrypt 4.2

Co je to TeslaCrypt 4.2?

TeslaCrypt 4.2 virus: aktualizovaný a agresivnější

Pokud jste neslyšeli o nejnovější verzi TeslaCrypt – TeslaCrypt 4.2 virus – pak vás s tímto novým ransomwarem rádi seznámíme. Tato konkrétní hrozba je naprogramována pro strašlivé činnosti – šifrování osobních údajů a požadování výkupného výměnou za ně. Tato rodina virů si již vybudovala dostatek zkušeností v hackování počítačů, protože hackeři neustále vytvářejí nové verze. Neočekává se, že tento virus bude méně zrádný nebo méně škodlivý. Kybernetičtí zločinci zavedli pouze drobné nové funkce. Jednou z nich je změněný design žádosti o výkupné. Pokud jste se náhodou stali jednou z obětí, pak je velmi důležité, abyste TeslaCrypt 4.2 virus z počítače co nejdříve odstranili.

Pokud se podíváme na obecnou historii tohoto škodlivého softwaru, virus začíná jako relativně neškodný ransomware, který infikuje herní počítače. Dešifrovací klíč mohl být nalezen v systému. Takže nezpůsobil větší problémy. Postupem času se však kybernetičtí zločinci výrazně zlepšili. Předchozí verze TeslaCrypt 4.0 používá komplikovaný šifrovací algoritmus. Kromě toho nepřikládala k zašifrovaným souborům žádné přípony. Proto se samotná detekce viru stala výzvou. Když už mluvíme o aktuální verzi, rensomwaru TeslaCrypt 4.2, zanechává za sebou tyto soubory:

%UserProfile%\Desktop\!RecoveR!-[5_characters]++.HTML

%UserProfile%\Desktop\!RecoveR!-[5_characters]++.PNG

%UserProfile%\Desktop\!RecoveR!-[5_characters]++.TXT

Navíc se velikost souboru s pokyny pro jejich obnovení změnila z 256B na 272 bajtů. Virus také přidá spustitelný soubor C:\Windows\System32\Vssadmin.exe. Ve srovnání se staršími verzemi aktuální malware odstraní i kopie uzamčených souborů.

Distribuční metody malwaru TeslaCrypt 4.2

Virus se šíří stejným způsobem jako předchozí verze. Může infikovat počítače prostřednictvím spamových e-mailových příloh. V tomto jsou kybernetičtí zločinci obzvláště vychytralí. Přesvědčí oběť otevřít infikovaný e-mail tak, že posílají falešné faktury nebo upozornění, které vypadají, že byly odeslány vládními institucemi. Takto, jakmile je uživatel otevře, virus se extrahuje.

Také se zdá, že hackeři stále chtějí zanechat dojem, vytvářením žádosti o výkupné s dramatickým designem. Soubor, který je nazván -!recover!-!file!-.txt vypadá jako obyčejný textový soubor poznámkového bloku, který vás informuje o uzamčení souborů a poskytuje pokyny k obnovení zašifrovaných souborů. Hackeři vám poskytnou odkazy pro přístup k prohlížeči Tor, kde uhradit platbu. Pokud se stal váš počítač také jedním s cílů, nedoufejte, že data získáte zpět. Od doby, kdy byla zveřejněna první verze, se kybernetickým zločincům podařilo shromáždit ohromnou sumu peněz. Nicméně, v květnu 2016, autoři virů TeslaCrypt projekt zrušili a dešifrovací klíč zveřejnili, takže nyní můžete své soubory obnovit zdarma. Na straně 2 se dozvíte, jak své soubory obnovit.

Kromě toho, byste měli vědět, že TeslaCrypt 4.2 mohl napadnout počítač také prostřednictvím využití exploit kitů. Mohou přijít v různých formách: trojské koně, červy, Java Script soubory. Zvláště trojské koně mají schopnost proklouznout do systému, aniž by je zastavil anti-virový software. Proto je velmi důležité mít opravdu výkonný anti-spywarový program. Nyní přistupme k odstranění ransomwaru TeslaCrypt 4.2. K tomu můžete použít program FortectIntego.

Pokyny pro odstranění TeslaCrypt 4.2

Za prvé, se zaměřte na trvalé odstraňování viru TeslaCrypt 4.2. Nejlepším řešením by bylo nainstalovat anti-spywarový program, který je speciálně navržen pro práci s malwarem a ransomwarem. Ten může také odhalit trojské koně. Poté, co jste TeslaCrypt 4.2 odstranili, použijte tento TeslaCrypt dešifrovací nástroj pro obnovení souborů. Měli byste však přemýšlet o alternativách k ukládání dat, protože jediný důvod, proč můžete TeslaCrypt dešifrovat je, že zveřejnil hlavní dešifrovací klíč. To znamená, že ostatní ransomwarové hrozby jsou stále velmi nebezpečné, a pokud jedna z nich pronikne do vašeho počítačového systému, soubory mohou být navždy ztraceny. DVDčka, USBčka nebo ukládání dat na on-line domény mohou být možnosti k uložení zálohy. Uvědomte si však, že ransomware také infikuje zařízení pro ukládání dat, je-li zapojeno do počítače v době infekce. Proto je aktualizace online bezpečnostních programů nutností.

Návod na ruční odstranění hrozby TeslaCrypt 4.2

Ransomware: Návod na odstranění ransomwaru v nouzovém režimu

Důležité! →

Pro běžné uživatele může být návod na ruční odstranění příliš komplikovaný. Správné odstranění vyžaduje pokročilé znalosti v oblasti IT (pokud jsou zásadní systémové soubory odstraněny nebo poškozeny, může to vést k celkovému poškození systému Windows) a může trvat několik hodin. Proto doporučujeme raději použít metodu automatického odstranění, kterou naleznete níže.

Krok 1. Přejděte do nouzového režimu se sítí

Ruční odstranění škodlivého softwaru se nejlépe provádí v nouzovém režimu.

Windows 7 / Vista / XP

- Klikněte na Start > Napájení > Restartovat > OK.

- Jakmile je váš počítač aktivní, začněte opakovaně mačkat tlačítko F8 (pokud to nefunguje, zkuste F2, F12, Del atd. – vše záleží na modelu vaší základní desky), dokud se nezobrazí okno Rozšířené možnosti spuštění.

- Ze seznamu vyberte Nouzový režim se sítí.

Windows 10 / Windows 8

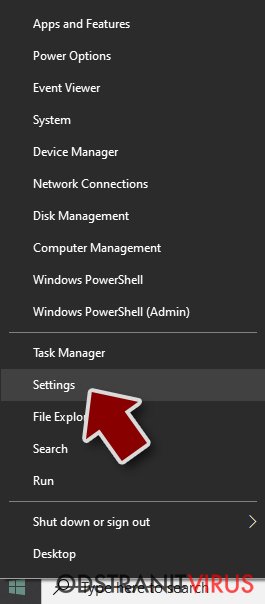

- Pravým tlačítkem klikněte na Start a vyberte Nastavení.

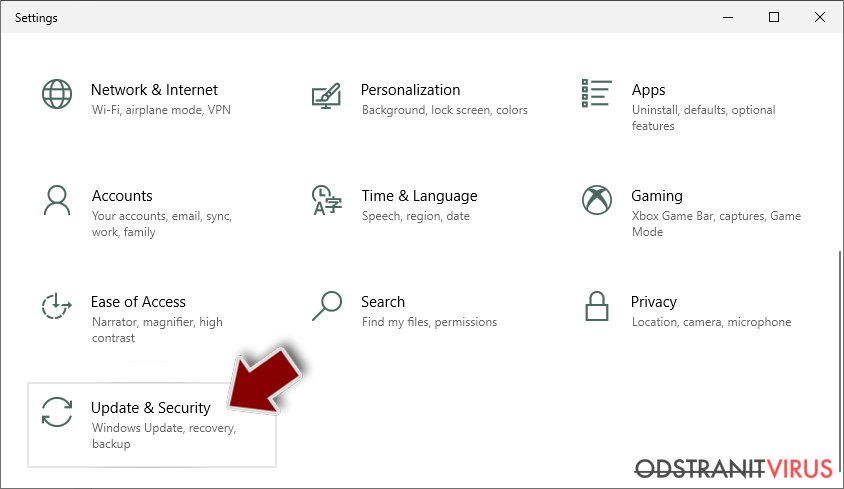

- Přejeďte dolů a vyberte Aktualizace a zabezpečení.

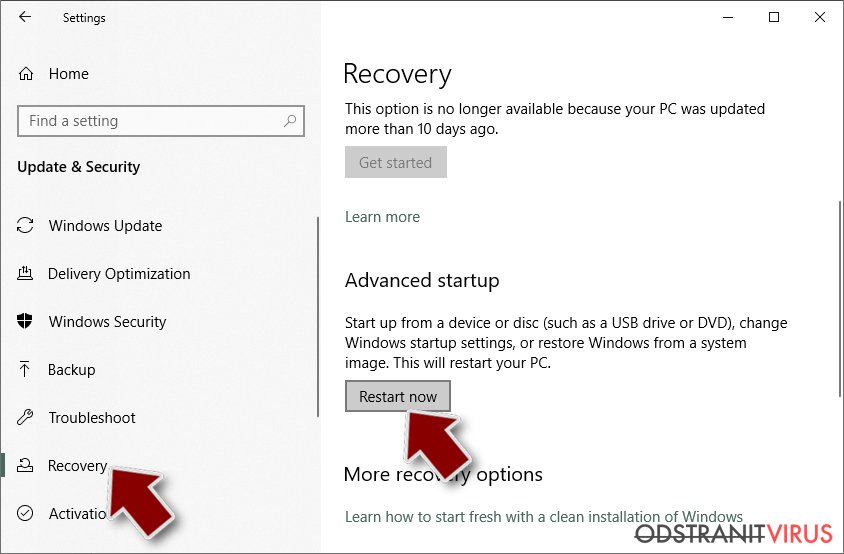

- Vlevo vyberte Obnovení.

- Posuňte dolů na Spuštění s upřesněným nastavením.

- Klikněte na Restartovat hned.

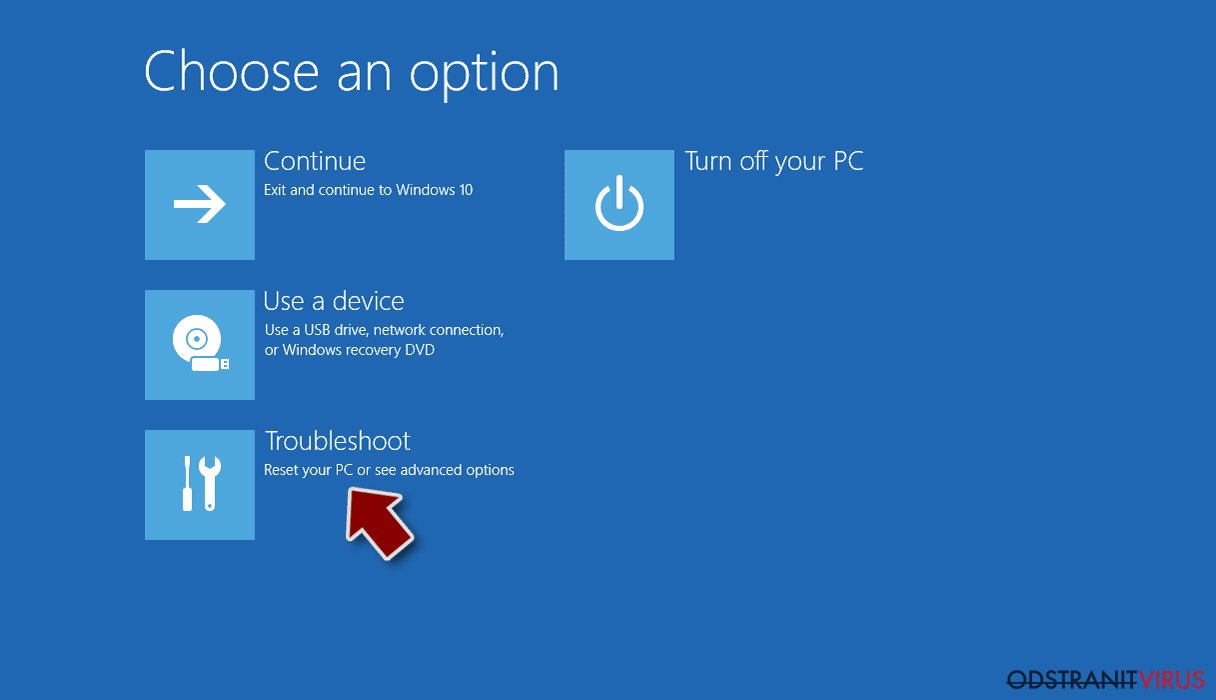

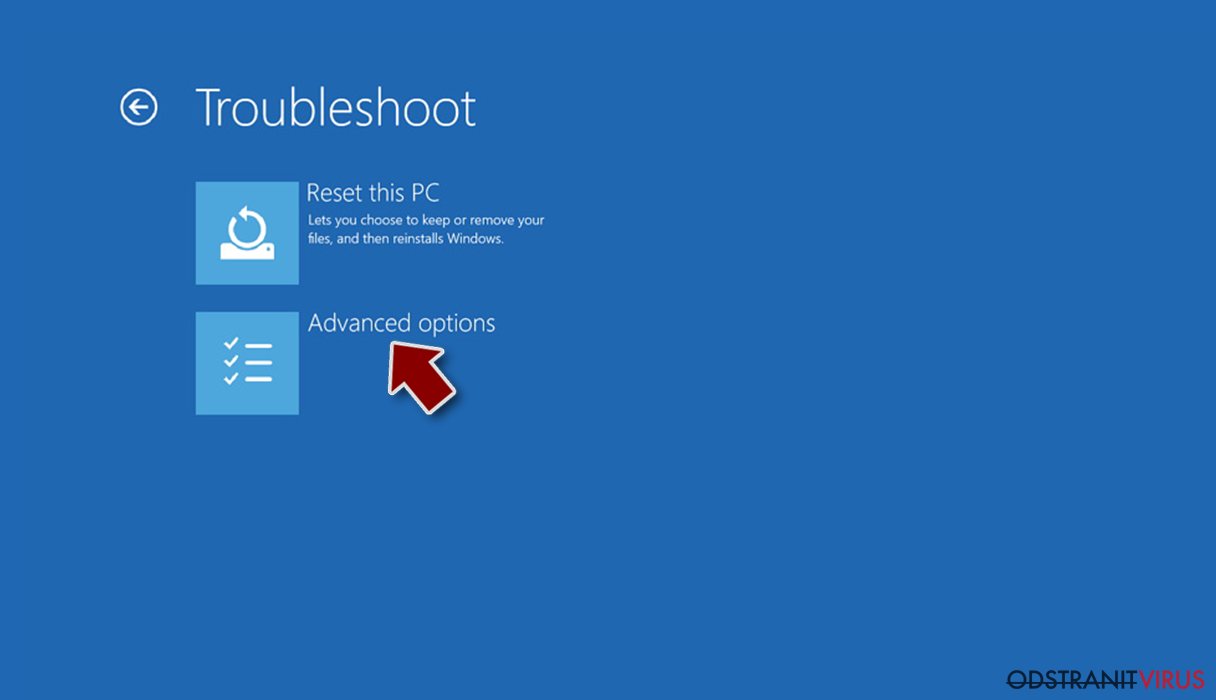

- Vyberte Odstranit potíže.

- Přejděte na Pokročilé možnosti.

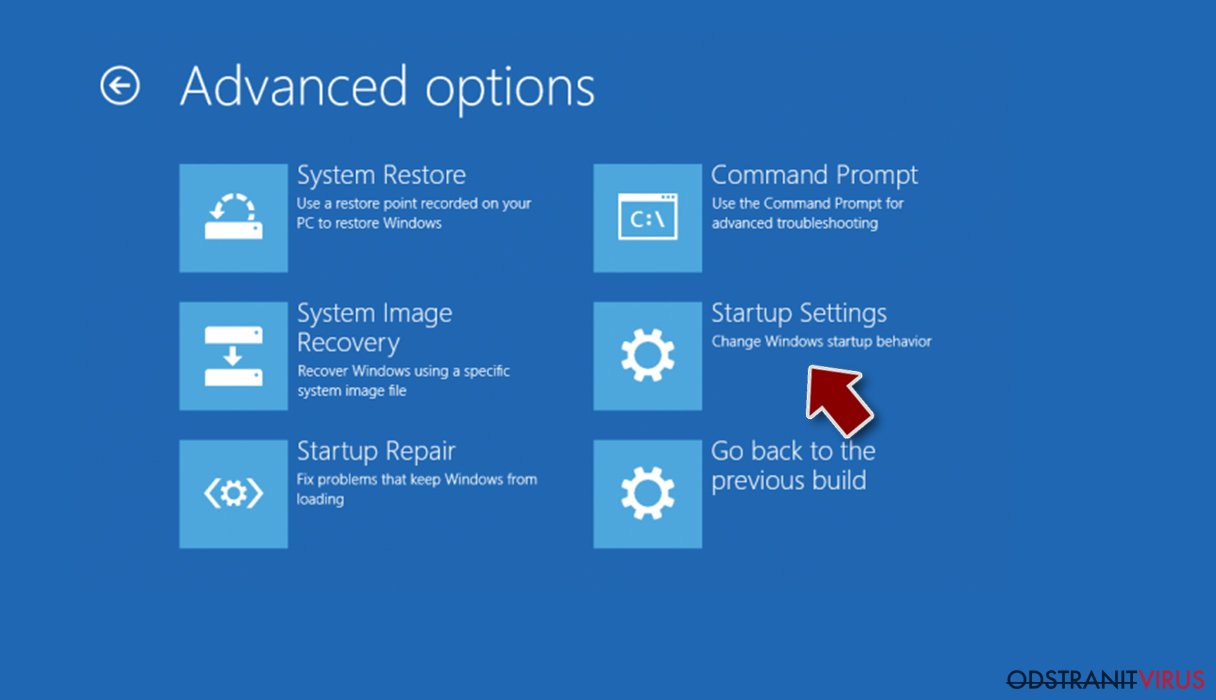

- Vyberte Nastavení spuštění.

- Klikněte na Restartovat.

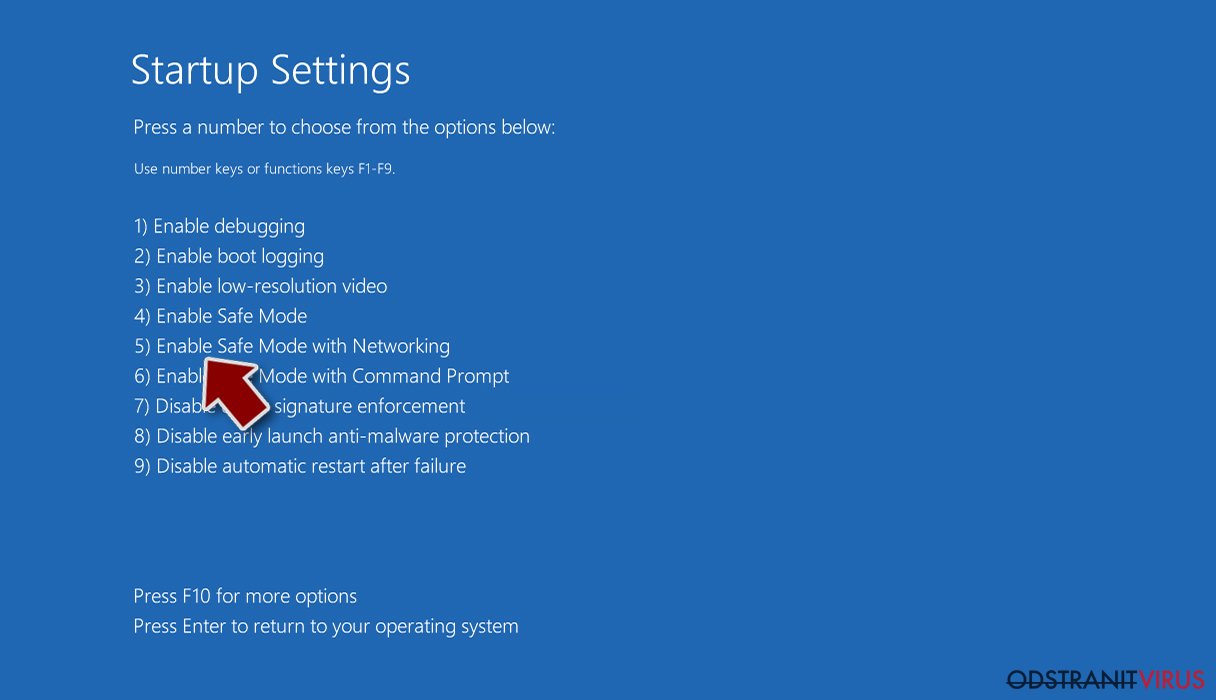

- Zmáčkněte klávesu 5 nebo klikněte na 5) Povolit nouzový režim se sítí.

Krok 2. Ukončete podezřelé úlohy

Správce úloh systému Windows je užitečný nástroj, který zobrazuje všechny úlohy, které běží na pozadí. Pokud úlohu spouští malware, musíte ji ukončit:

- Stisknutím kláves Ctrl + Shift + Esc otevřete Správce úloh.

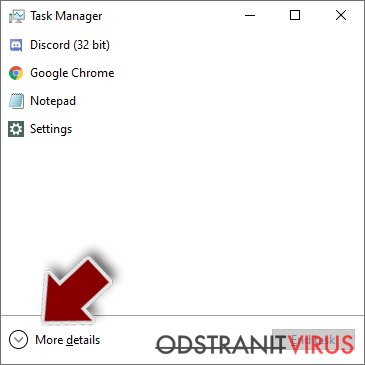

- Klikněte na Více informací.

- Posuňte dolů na část Procesy na pozadí a vyhledejte podezřelé procesy.

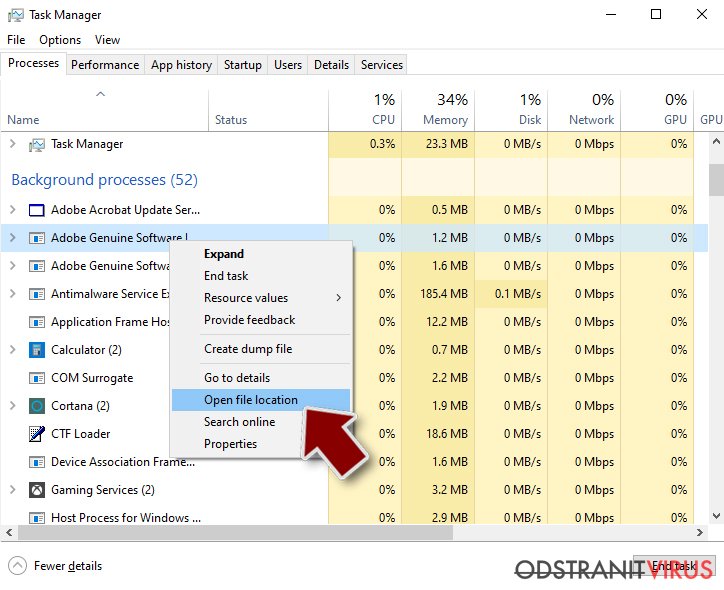

- Na proces klikněte pravým tlačítkem a vyberte Otevřít umístění souboru.

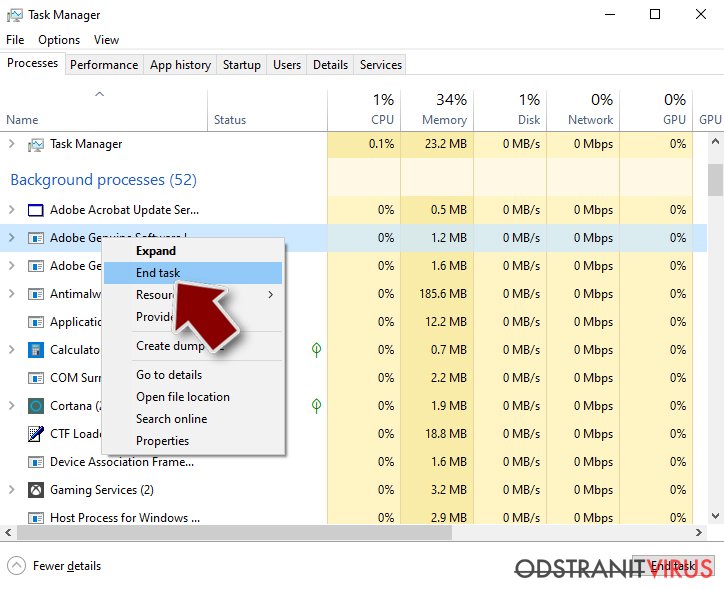

- Přejděte zpět na proces, klikněte pravým tlačítkem a vyberte Ukončit úlohu.

- Vymažte obsah škodlivé složky.

Krok 3. Zkontrolujte spouštění programu

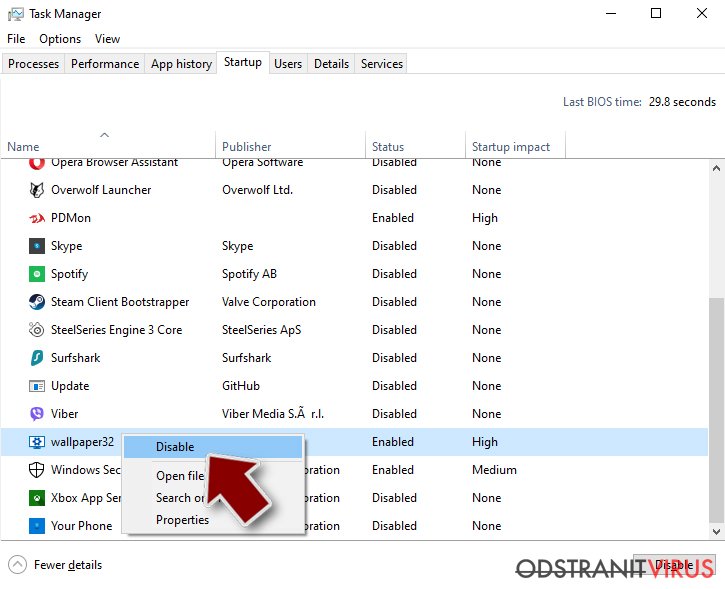

- Stisknutím kláves Ctrl + Shift + Esc otevřete Správce úloh.

- Přejděte na kartu Po spuštění.

- Na pochybný program klikněte pravým tlačítkem a vyberte Zakázat.

Krok 4. Odstraňte soubory související s virem

Soubory související s malwarem naleznete na různých místech vašeho počítače. Zde jsou pokyny, které vám mohou pomoci je najít:

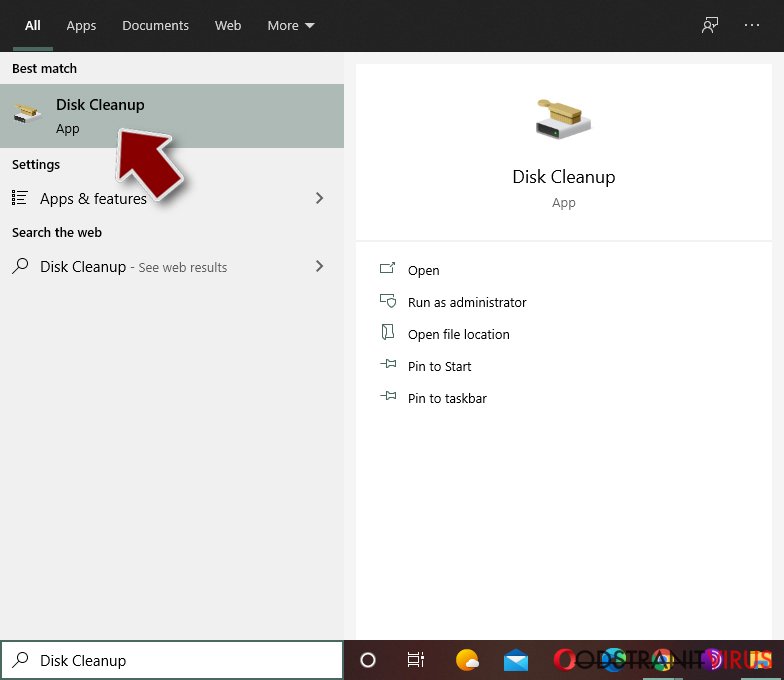

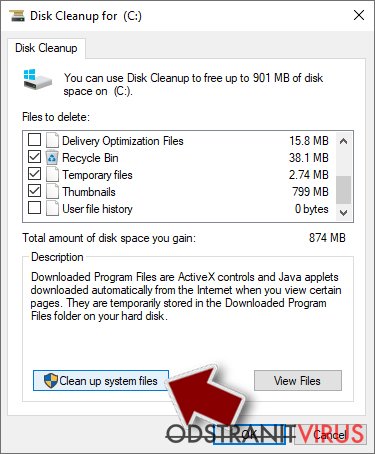

- Do vyhledávacího pole systému Windows zadejte Vyčištění disku a stiskněte Enter.

- Vyberte jednotku, kterou chcete vyčistit (C: je ve výchozím nastavení váš hlavní disk a pravděpodobně to bude disk, který obsahuje škodlivé soubory).

- Procházejte seznamem souborů k odstranění a vyberte následující:

Dočasné soubory internetu

Stažené soubory

Koš

Dočasné soubory - Vyberte Vyčistit systémové soubory.

- Můžete také vyhledat další škodlivé soubory skryté v následujících složkách (zadejte tyto položky do vyhledávače Windows a stiskněte Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Po dokončení restartujete počítač. Windows se standardně spustí v normálního režimu.

Odstraňte TeslaCrypt 4.2 pomocí System Restore

-

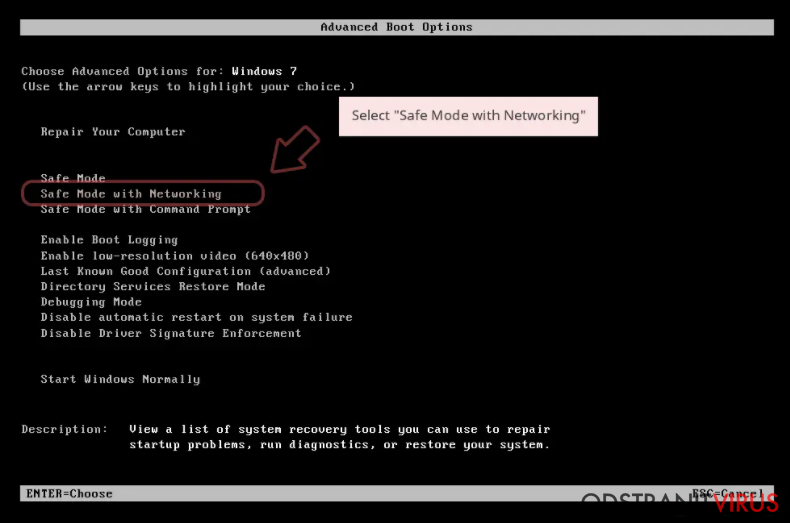

Krok 1: Restartujte počítač do Safe Mode with Command Prompt

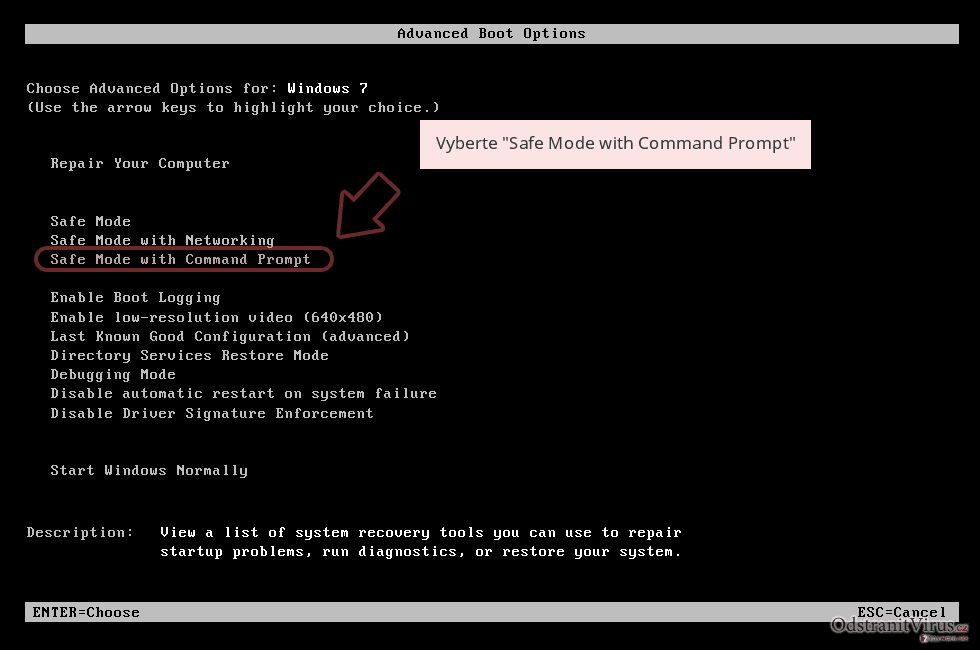

Windows 7 / Vista / XP- Klikněte na Start → Shutdown → Restart → OK.

- Když se váš počítač stane opět aktivní, několikrát zmáčkněte F8, dokud se nezobrazí okno Advanced Boot Options.

-

Ze seznamu vyberte Command Prompt

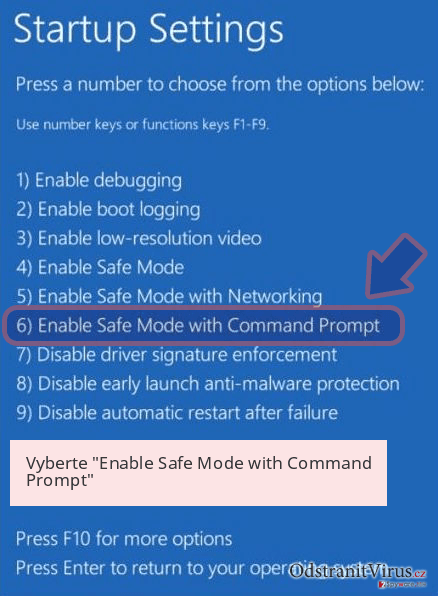

Windows 10 / Windows 8- Na přihlašovací obrazovce Windows stiskněte tlačítko Power. Poté stiskněte a podržte klávesu Shift a klepněte na tlačítko Restart..

- Vyberte Troubleshoot → Advanced options → Startup Settings a nakonec stiskněte Restart.

-

Jakmile bude váš počítač opět aktivní, v okně Startup Settings vyberte Enable Safe Mode with Command Prompt.

-

Krok 2: Obnovení systémových souborů a nastavení

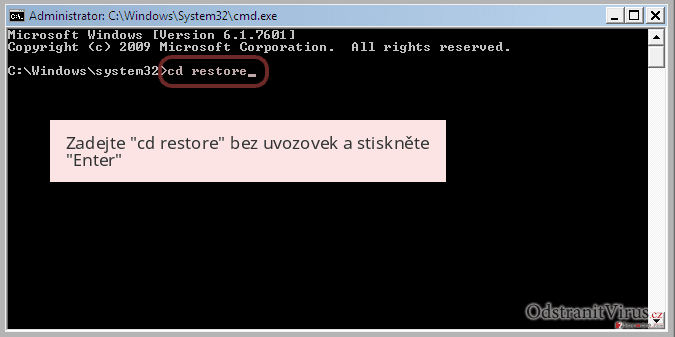

-

Jakmile se objeví okno Command Prompt, zadejte cd restore a klikněte na Enter.

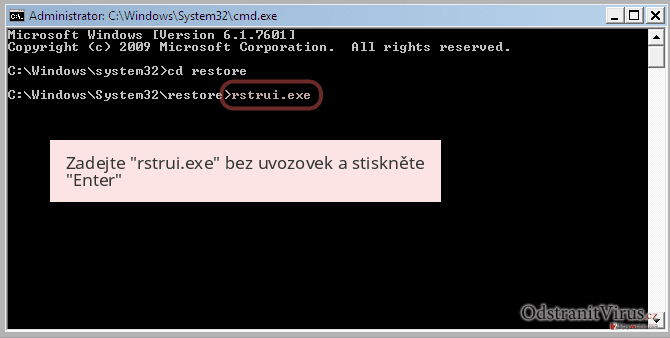

-

Nyní zadejte rstrui.exe a znovu stiskněte tlačítko Enter..

-

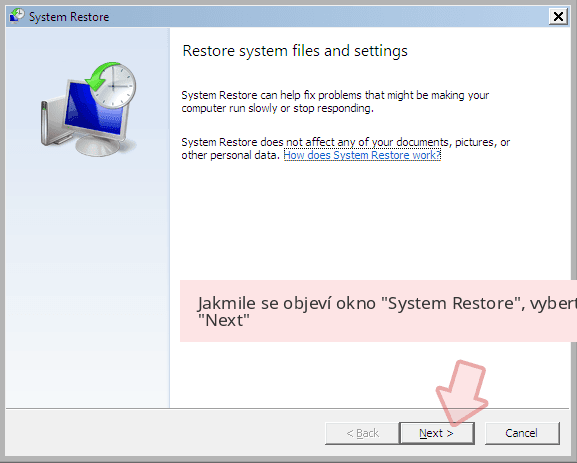

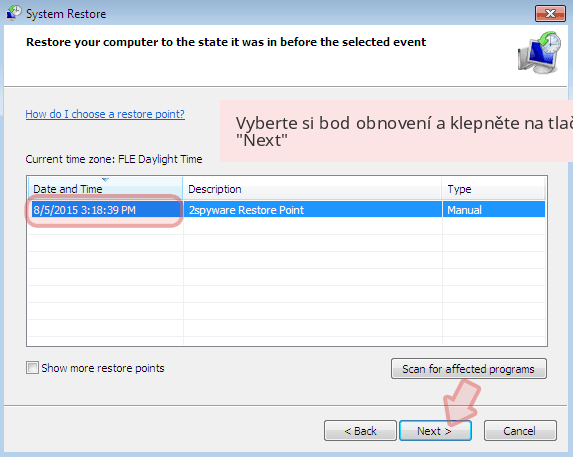

Když se objeví nové okno, klepněte na tlačítko Next a vyberte bod obnovení, který označuje dobu před infiltrací TeslaCrypt 4.2. Poté klikněte na Next.

-

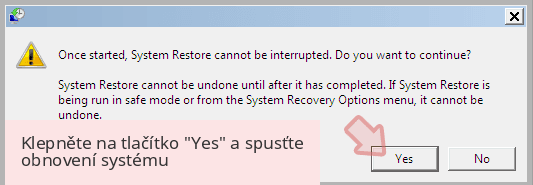

Pro spuštění nástroje obnovení systému klikněte na tlačítko Yes.

-

Jakmile se objeví okno Command Prompt, zadejte cd restore a klikněte na Enter.

A nakonec byste také měli vždy myslet na ochranu proti crypto-ransomwarům. V zájmu ochrany počítače před TeslaCrypt 4.2 a dalšími ransomwary použijte renomovaný anti-spyware jako je například FortectIntego, SpyHunter 5Combo Cleaner nebo Malwarebytes

Doporučujeme Vám

Nenechte se špehovat vládou

Vláda má spoustu problémů ohledně sledování údajů uživatelů a špehování obyvatel, proto byste to měli vzít v úvahu a dozvědět se více o pochybných postupech shromažďování informací. Vyhněte se sledování nebo špehování vládou tím, že budete na internetu naprosto anonymní.

Než budete procházet internet, můžete si zvolit jinou polohu a získat tak přístup k jakémukov obsahu bez omezení. S použitím Private Internet Access VPN se můžete v klidu připojit k internetu bez toho, abyste se obávali, že budete napadeni hackery.

Převezměte kontrolu nad informacemi ke kterým může mít přístup vláda nebo jakákoliv nežádoucí třetí strana a serfujte na internetu bez toho, aby vás někdo špehoval. I když se nezapojujete do nelegálních aktivit a vybraným službám a platformám důvěřujete, buďte podezřívaví v zájmu své vlastní bezpečnosti a jako preventivní opatření používejte službu VPN.

Pro případ útoku malwarem, zálohujte své soubory pro pozdější použití

Různé ztráty dat mohou uživatelům počítače způsobit kybernetické infekce nebo jejich vlastní zavinění. Problémy s programy způsobené malwarem nebo přímo ztráta dat díky zašifrování může vést k problémům s vašim zařízením nebo jeho trvalému poškození. Pokud máte vytvořené správné a aktuální zálohy, snadno se z takového útoku vzpamatujete a vrátíte se zpět k práci.

Po provedení jakýchkoli změn je důležité vytvořit aktualizaci záloh, abyste se mohli vrátit k bodu, na kterém jste pracovali, než malware provedl na vašem zařízení změny nebo způsobil poškození dat nebo výkonu. Pokud máte k dispozici předchozí verzi každého důležitého dokumentu nebo projektu, vyhnete se frustraci a nezhroutite se z toho. A pokud se malware objeví z ničeho nic, určitě se to bude hodit. K obnovení systému použijte program Data Recovery Pro.